Het arrangement Computercriminaliteit is gemaakt met Wikiwijs van Kennisnet. Wikiwijs is hét onderwijsplatform waar je leermiddelen zoekt, maakt en deelt.

- Auteur

- Laatst gewijzigd

- 17-09-2013 13:20:18

- Licentie

-

Dit lesmateriaal is gepubliceerd onder de Creative Commons Naamsvermelding-GelijkDelen 3.0 Nederland licentie. Dit houdt in dat je onder de voorwaarde van naamsvermelding en publicatie onder dezelfde licentie vrij bent om:

- het werk te delen - te kopiëren, te verspreiden en door te geven via elk medium of bestandsformaat

- het werk te bewerken - te remixen, te veranderen en afgeleide werken te maken

- voor alle doeleinden, inclusief commerciële doeleinden.

Meer informatie over de CC Naamsvermelding-GelijkDelen 3.0 Nederland licentie.

Aanvullende informatie over dit lesmateriaal

Van dit lesmateriaal is de volgende aanvullende informatie beschikbaar:

- Toelichting

- test omzetten eklassen naar Wikiwijs Maken

- Leerniveau

- HAVO 4; VWO 4;

- Leerinhoud en doelen

- Informatica;

- Eindgebruiker

- leerling/student

- Moeilijkheidsgraad

- gemiddeld

- Studiebelasting

- 40 uur 0 minuten

- Trefwoorden

- e-klassen rearrangeerbaar

Gebruikte Wikiwijs Arrangementen

, Bètapartners. (z.d.).

Basis e-klassen - verzamel

De naam Trojaans paard heeft te maken met een verhaal over de Trojaanse Oorlog.

De naam Trojaans paard heeft te maken met een verhaal over de Trojaanse Oorlog.

Een cookie is een klein bestandje met informatie dat op je computer terecht komt na het bezoeken van een website. Vaak zijn cookies nuttig: ze onthouden bijvoorbeeld je instellingen of loginnaam voor een bepaalde site. Trackingcookies zijn minder onschuldig, ze volgen je surfgedrag (dus welke websites je bezoekt) en sturen dat door naar de site dat het trackingcookie heeft geplaatst. Zo is het voor bedrijven mogelijk om met trackingcookies je surfgedrag te volgen.

Een cookie is een klein bestandje met informatie dat op je computer terecht komt na het bezoeken van een website. Vaak zijn cookies nuttig: ze onthouden bijvoorbeeld je instellingen of loginnaam voor een bepaalde site. Trackingcookies zijn minder onschuldig, ze volgen je surfgedrag (dus welke websites je bezoekt) en sturen dat door naar de site dat het trackingcookie heeft geplaatst. Zo is het voor bedrijven mogelijk om met trackingcookies je surfgedrag te volgen. Keyloggers zijn programma’s die elke toets die jij op je toetsenbord intikt registreren. De zo verkregen gegevens kunnen verstuurd worden naar een centrale computer, waardoor wachtwoorden te achterhalen zijn. Er bestaan ook hardware keyloggers (zie het plaatje hiernaast). Key logging wordt dan gerealiseerd door een apparaatje te gebruiken waarin de toetsenbordkabel ingeplugd wordt. Vervolgens wordt dit apparaat aan de pc gekoppeld en onthoudt het in zijn flashgeheugen welke toetsen zijn ingedrukt. De hardware keylogger kan niet gevonden worden door een virusscanner, de softwareversie vaak wel.

Keyloggers zijn programma’s die elke toets die jij op je toetsenbord intikt registreren. De zo verkregen gegevens kunnen verstuurd worden naar een centrale computer, waardoor wachtwoorden te achterhalen zijn. Er bestaan ook hardware keyloggers (zie het plaatje hiernaast). Key logging wordt dan gerealiseerd door een apparaatje te gebruiken waarin de toetsenbordkabel ingeplugd wordt. Vervolgens wordt dit apparaat aan de pc gekoppeld en onthoudt het in zijn flashgeheugen welke toetsen zijn ingedrukt. De hardware keylogger kan niet gevonden worden door een virusscanner, de softwareversie vaak wel.

"SPAM" is een merknaam uit de voedselindustrie: het is ingeblikte ham.

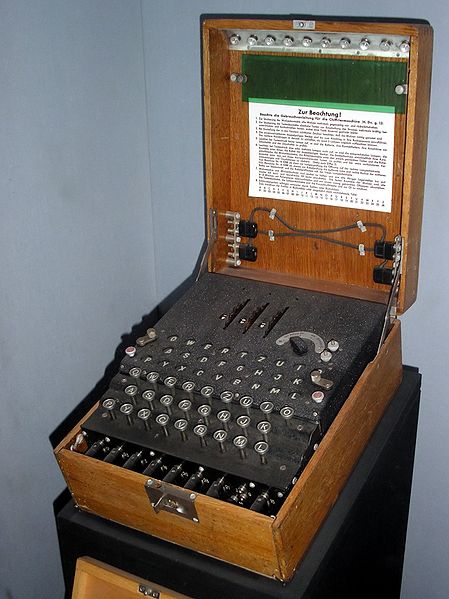

"SPAM" is een merknaam uit de voedselindustrie: het is ingeblikte ham. In de Tweede Wereldoorlog dachten de Duitsers na over een betere encryptiemethode en kwamen met de Enigma. De Enigma is een soort typemachine die uit drie onderdelen bestaat: drie code-wielen, het toetsenbord en een paneel met lampen waarbij elke lamp bij een letter hoort.

In de Tweede Wereldoorlog dachten de Duitsers na over een betere encryptiemethode en kwamen met de Enigma. De Enigma is een soort typemachine die uit drie onderdelen bestaat: drie code-wielen, het toetsenbord en een paneel met lampen waarbij elke lamp bij een letter hoort.

Radio Frequency Identification (RFID) is een automatische identificatiemethode. Een RFID chip is een minuscule chip die je ergens op kunt plakken of aan kunt hangen (bijvoorbeeld aan dingen, mensen of dieren). Een RFID lezer kan draadloos de informatie uit de chip halen. Elke chip heeft een unieke code.

Radio Frequency Identification (RFID) is een automatische identificatiemethode. Een RFID chip is een minuscule chip die je ergens op kunt plakken of aan kunt hangen (bijvoorbeeld aan dingen, mensen of dieren). Een RFID lezer kan draadloos de informatie uit de chip halen. Elke chip heeft een unieke code. Maar hoe werkt hacken dan? De meeste hackers, crackers en scriptkiddies maken gebruik van exploits. Een exploit is een kwetsbaarheid in de hardware of software. Een zero-day exploit is een net ontdekte kwetsbaarheid. Zero-day exploits zijn extra gevaarlijk omdat de makers van de software waarin de exploit zit vaak nog niet eens weten hoe ze de software moeten beveiligen.

Maar hoe werkt hacken dan? De meeste hackers, crackers en scriptkiddies maken gebruik van exploits. Een exploit is een kwetsbaarheid in de hardware of software. Een zero-day exploit is een net ontdekte kwetsbaarheid. Zero-day exploits zijn extra gevaarlijk omdat de makers van de software waarin de exploit zit vaak nog niet eens weten hoe ze de software moeten beveiligen.