Het arrangement ICT - Spionnentraining is gemaakt met Wikiwijs van Kennisnet. Wikiwijs is hét onderwijsplatform waar je leermiddelen zoekt, maakt en deelt.

- Auteur

- Laatst gewijzigd

- 12-03-2023 18:31:53

- Licentie

-

Dit lesmateriaal is gepubliceerd onder de Creative Commons Naamsvermelding 4.0 Internationale licentie. Dit houdt in dat je onder de voorwaarde van naamsvermelding vrij bent om:

- het werk te delen - te kopiëren, te verspreiden en door te geven via elk medium of bestandsformaat

- het werk te bewerken - te remixen, te veranderen en afgeleide werken te maken

- voor alle doeleinden, inclusief commerciële doeleinden.

Meer informatie over de CC Naamsvermelding 4.0 Internationale licentie.

Aanvullende informatie over dit lesmateriaal

Van dit lesmateriaal is de volgende aanvullende informatie beschikbaar:

- Toelichting

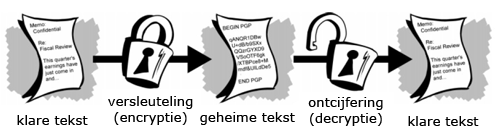

- In deze Quest ga je samen met een groepje je verdiepen in cryptografie, het communiceren van geheime berichten. Je gaat ook spelletjes spelen en als eindopdracht je eigen spel maken!

- Eindgebruiker

- leerling/student

- Moeilijkheidsgraad

- gemiddeld

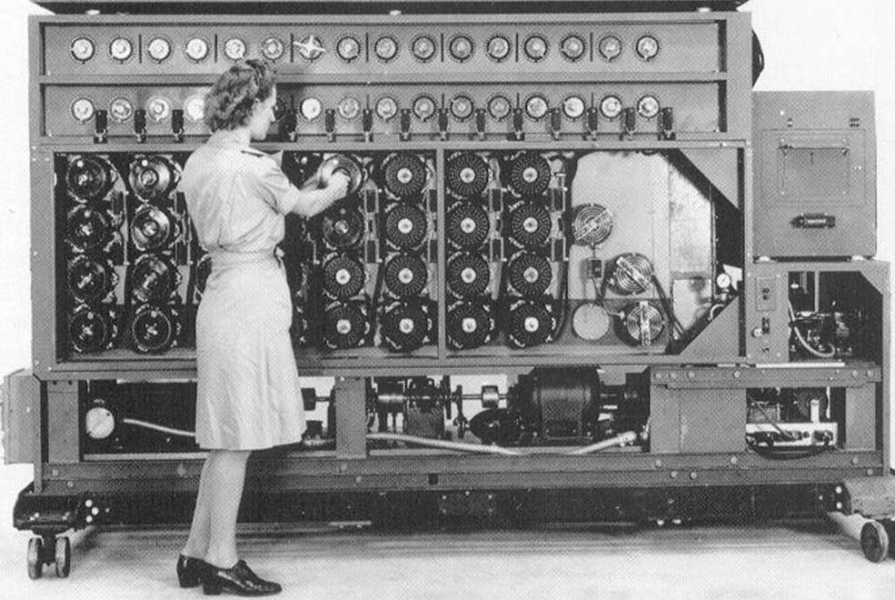

Met de eerste moderne computer treden we in een ander cryptografisch tijdperk. Cryptoanalisten konden profiteren van de mogelijkheden die de computer bood om naar de juiste sleutel te zoeken. Maar de cryptografen hadden met de computer een tool gekregen om steeds complexere cijfers te maken.

Met de eerste moderne computer treden we in een ander cryptografisch tijdperk. Cryptoanalisten konden profiteren van de mogelijkheden die de computer bood om naar de juiste sleutel te zoeken. Maar de cryptografen hadden met de computer een tool gekregen om steeds complexere cijfers te maken.