Het arrangement E-klas Computercriminaliteit is gemaakt met Wikiwijs van Kennisnet. Wikiwijs is hét onderwijsplatform waar je leermiddelen zoekt, maakt en deelt.

- Auteur

- Laatst gewijzigd

- 18-12-2014 20:30:48

- Licentie

-

Dit lesmateriaal is gepubliceerd onder de Creative Commons Naamsvermelding-GelijkDelen 3.0 Nederland licentie. Dit houdt in dat je onder de voorwaarde van naamsvermelding en publicatie onder dezelfde licentie vrij bent om:

- het werk te delen - te kopiëren, te verspreiden en door te geven via elk medium of bestandsformaat

- het werk te bewerken - te remixen, te veranderen en afgeleide werken te maken

- voor alle doeleinden, inclusief commerciële doeleinden.

Meer informatie over de CC Naamsvermelding-GelijkDelen 3.0 Nederland licentie.

Dit materiaal is achtereenvolgens ontwikkeld en getest in een SURF-project (2008-2011: e-klassen als voertuig voor aansluiting VO-HO) en een IIO-project (2011-2015: e-klassen&PAL-student). In het SURF project zijn in samenwerking met vakdocenten van VO-scholen, universiteiten en hogescholen e-modules ontwikkeld voor Informatica, Wiskunde D en NLT. In het IIO-project (Innovatie Impuls Onderwijs) zijn in zo’n samenwerking modules ontwikkeld voor de vakken Biologie, Natuurkunde en Scheikunde (bovenbouw havo/vwo). Meer dan 40 scholen waren bij deze ontwikkeling betrokken.

Organisatie en begeleiding van uitvoering en ontwikkeling is gecoördineerd vanuit Bètapartners/Its Academy, een samenwerkingsverband tussen scholen en vervolgopleidingen. Zie ook www.itsacademy.nl

De auteurs hebben bij de ontwikkeling van de module gebruik gemaakt van materiaal van derden en daarvoor toestemming verkregen. Bij het achterhalen en voldoen van de rechten op teksten, illustraties, en andere gegevens is de grootst mogelijke zorgvuldigheid betracht. Mochten er desondanks personen of instanties zijn die rechten menen te kunnen doen gelden op tekstgedeeltes, illustraties, enz. van een module, dan worden zij verzocht zich in verbinding te stellen met de programmamanager van de Its Academy (zie website).

Gebruiksvoorwaarden: creative commons cc-by sa 3.0

Handleidingen, toetsen en achtergrondmateriaal zijn voor docenten verkrijgbaar via de bètasteunpunten.

Aanvullende informatie over dit lesmateriaal

Van dit lesmateriaal is de volgende aanvullende informatie beschikbaar:

- Toelichting

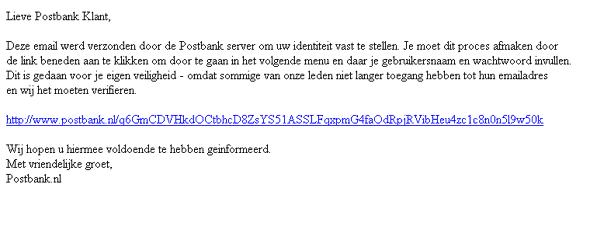

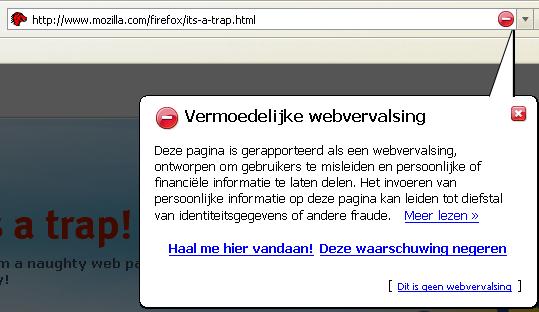

- (Informatica Havo/VWO 4) Deze E-klas gaat over criminaliteit die met de computer uitgevoerd kan worden. De meest voorkomende criminaliteit vindt plaats via internet en via e-mail. In deze module kom je meer te weten over de gevaren die je tegenkomt op het moment dat je een computer op internet aansluit. Denk bij gevaren bijvoorbeeld aan virussen en hackers, maar bijvoorbeeld ook aan spam en phising e-mail. Al deze onderwerpen worden behandeld in deze module. Wat zijn de gevaren, hoe werken ze en hoe kun je jezelf ertegen beschermen?

- Leerniveau

- HAVO 4; VWO 4;

- Leerinhoud en doelen

- Informatica;

- Eindgebruiker

- leerling/student

- Moeilijkheidsgraad

- gemiddeld

- Studiebelasting

- 40 uur 0 minuten

- Trefwoorden

- a1 wetenschap en technologie, a2 maatschappij, e-klassen rearrangeerbaar

Gebruikte Wikiwijs Arrangementen

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Bots

https://maken.wikiwijs.nl/51599/Wikiwijs__Computercriminaliteit___Bots

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Captcha

https://maken.wikiwijs.nl/51600/Wikiwijs__Computercriminaliteit___Captcha

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Concept Map Computercriminaliteit

https://maken.wikiwijs.nl/51601/Wikiwijs__Computercriminaliteit___Concept_Map_Computercriminaliteit

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Cryptografie

https://maken.wikiwijs.nl/51602/Wikiwijs__Computercriminaliteit___Cryptografie

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - De wet

https://maken.wikiwijs.nl/51618/Wikiwijs__Computercriminaliteit___De_wet

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Eindopdracht: 'Veiligheid op internet'

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Hacken

https://maken.wikiwijs.nl/51625/Wikiwijs__Computercriminaliteit___Hacken

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Hoax

https://maken.wikiwijs.nl/51628/Wikiwijs__Computercriminaliteit___Hoax

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Macro's

https://maken.wikiwijs.nl/51629/Wikiwijs__Computercriminaliteit___Macro_s

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Ongewenste e-mail

https://maken.wikiwijs.nl/51634/Wikiwijs__Computercriminaliteit___Ongewenste_e_mail

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - RFID

https://maken.wikiwijs.nl/51636/Wikiwijs__Computercriminaliteit___RFID

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Veilig bankieren

https://maken.wikiwijs.nl/51657/Wikiwijs__Computercriminaliteit___Veilig_bankieren

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Virusbestrijding

https://maken.wikiwijs.nl/51658/Wikiwijs__Computercriminaliteit___Virusbestrijding

Eklassen, Toetsmateriaal. (z.d.).

Wikiwijs: Computercriminaliteit - Virussen

https://maken.wikiwijs.nl/51659/Wikiwijs__Computercriminaliteit___Virussen

Eklassen, Toetsmateriaal. (z.d.).

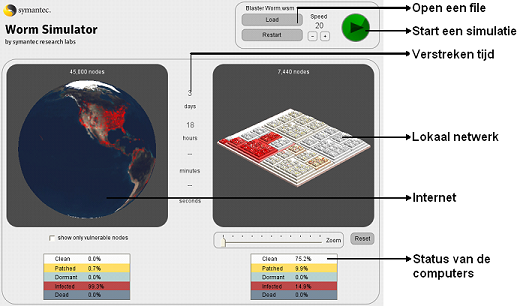

Wikiwijs: Computercriminaliteit - Wormen

https://maken.wikiwijs.nl/51661/Wikiwijs__Computercriminaliteit___Wormen

De naam Trojaans paard heeft te maken met een verhaal over de Trojaanse Oorlog.

De naam Trojaans paard heeft te maken met een verhaal over de Trojaanse Oorlog.

Een cookie is een klein bestandje met informatie dat op je computer terecht komt na het bezoeken van een website. Vaak zijn cookies nuttig: ze onthouden bijvoorbeeld je instellingen of loginnaam voor een bepaalde site. Trackingcookies zijn minder onschuldig, ze volgen je surfgedrag (dus welke websites je bezoekt) en sturen dat door naar de site dat het trackingcookie heeft geplaatst. Zo is het voor bedrijven mogelijk om met trackingcookies je surfgedrag te volgen.

Een cookie is een klein bestandje met informatie dat op je computer terecht komt na het bezoeken van een website. Vaak zijn cookies nuttig: ze onthouden bijvoorbeeld je instellingen of loginnaam voor een bepaalde site. Trackingcookies zijn minder onschuldig, ze volgen je surfgedrag (dus welke websites je bezoekt) en sturen dat door naar de site dat het trackingcookie heeft geplaatst. Zo is het voor bedrijven mogelijk om met trackingcookies je surfgedrag te volgen. Keyloggers zijn programma’s die elke toets die jij op je toetsenbord intikt registreren. De zo verkregen gegevens kunnen verstuurd worden naar een centrale computer, waardoor wachtwoorden te achterhalen zijn. Er bestaan ook hardware keyloggers (zie het plaatje hiernaast). Key logging wordt dan gerealiseerd door een apparaatje te gebruiken waarin de toetsenbordkabel ingeplugd wordt. Vervolgens wordt dit apparaat aan de pc gekoppeld en onthoudt het in zijn flashgeheugen welke toetsen zijn ingedrukt. De hardware keylogger kan niet gevonden worden door een virusscanner, de softwareversie vaak wel.

Keyloggers zijn programma’s die elke toets die jij op je toetsenbord intikt registreren. De zo verkregen gegevens kunnen verstuurd worden naar een centrale computer, waardoor wachtwoorden te achterhalen zijn. Er bestaan ook hardware keyloggers (zie het plaatje hiernaast). Key logging wordt dan gerealiseerd door een apparaatje te gebruiken waarin de toetsenbordkabel ingeplugd wordt. Vervolgens wordt dit apparaat aan de pc gekoppeld en onthoudt het in zijn flashgeheugen welke toetsen zijn ingedrukt. De hardware keylogger kan niet gevonden worden door een virusscanner, de softwareversie vaak wel.

"SPAM" is een merknaam uit de voedselindustrie: het is ingeblikte ham.

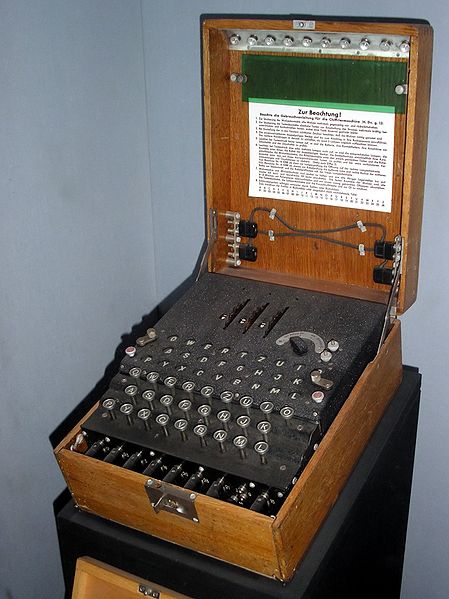

"SPAM" is een merknaam uit de voedselindustrie: het is ingeblikte ham. In de Tweede Wereldoorlog dachten de Duitsers na over een betere encryptiemethode en kwamen met de Enigma. De Enigma is een soort typemachine die uit drie onderdelen bestaat: drie code-wielen, het toetsenbord en een paneel met lampen waarbij elke lamp bij een letter hoort.

In de Tweede Wereldoorlog dachten de Duitsers na over een betere encryptiemethode en kwamen met de Enigma. De Enigma is een soort typemachine die uit drie onderdelen bestaat: drie code-wielen, het toetsenbord en een paneel met lampen waarbij elke lamp bij een letter hoort.

Radio Frequency Identification (RFID) is een automatische identificatiemethode. Een RFID chip is een minuscule chip die je ergens op kunt plakken of aan kunt hangen (bijvoorbeeld aan dingen, mensen of dieren). Een RFID lezer kan draadloos de informatie uit de chip halen. Elke chip heeft een unieke code.

Radio Frequency Identification (RFID) is een automatische identificatiemethode. Een RFID chip is een minuscule chip die je ergens op kunt plakken of aan kunt hangen (bijvoorbeeld aan dingen, mensen of dieren). Een RFID lezer kan draadloos de informatie uit de chip halen. Elke chip heeft een unieke code. Maar hoe werkt hacken dan? De meeste hackers, crackers en scriptkiddies maken gebruik van exploits. Een exploit is een kwetsbaarheid in de hardware of software. Een zero-day exploit is een net ontdekte kwetsbaarheid. Zero-day exploits zijn extra gevaarlijk omdat de makers van de software waarin de exploit zit vaak nog niet eens weten hoe ze de software moeten beveiligen.

Maar hoe werkt hacken dan? De meeste hackers, crackers en scriptkiddies maken gebruik van exploits. Een exploit is een kwetsbaarheid in de hardware of software. Een zero-day exploit is een net ontdekte kwetsbaarheid. Zero-day exploits zijn extra gevaarlijk omdat de makers van de software waarin de exploit zit vaak nog niet eens weten hoe ze de software moeten beveiligen.